优秀的人,不是不合群,而是他们合群的人里面没有你

攻击方式区别

常用的爆破方式有1,3,4这三种

1就是常见的单个密码爆破,2是多个账号密码爆破,要求对应两个密码本,要求长度对应一样,4也是多个账号密码爆破,但是可以循环迭代。

从网页获取数据

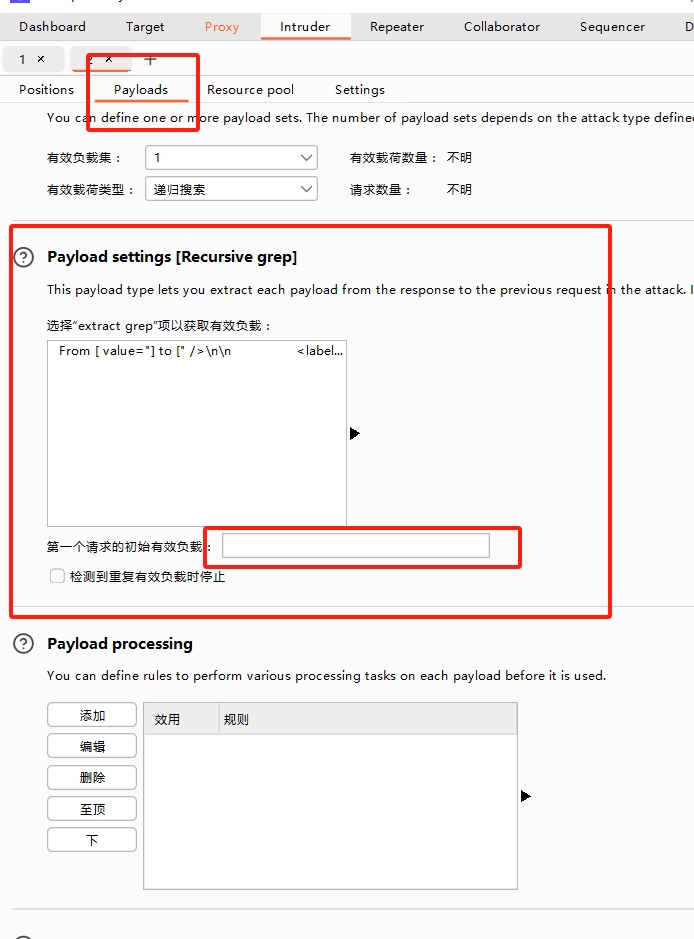

讲讲如何用第二种方法,从页面获取token,并把token丢到下一个请求头

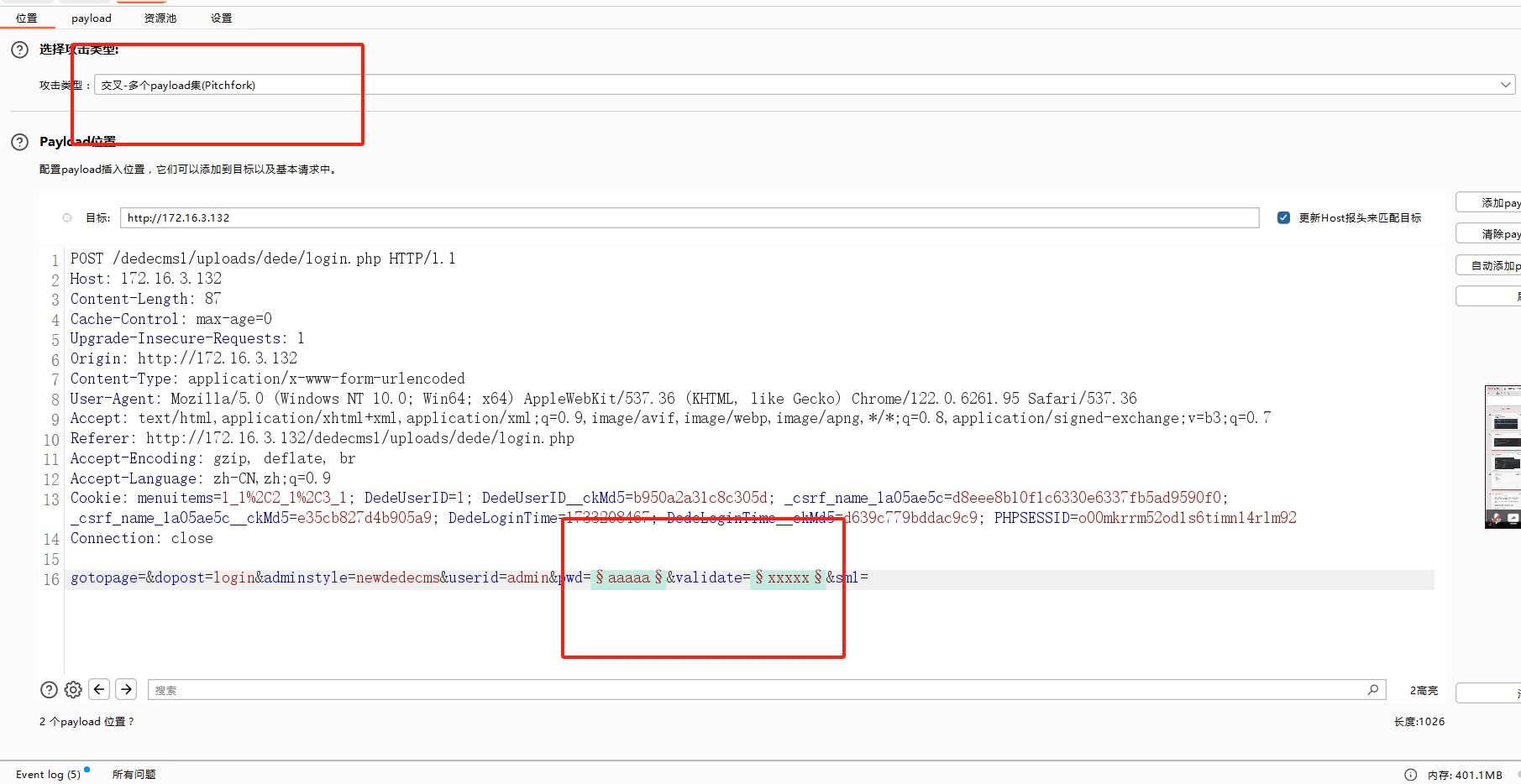

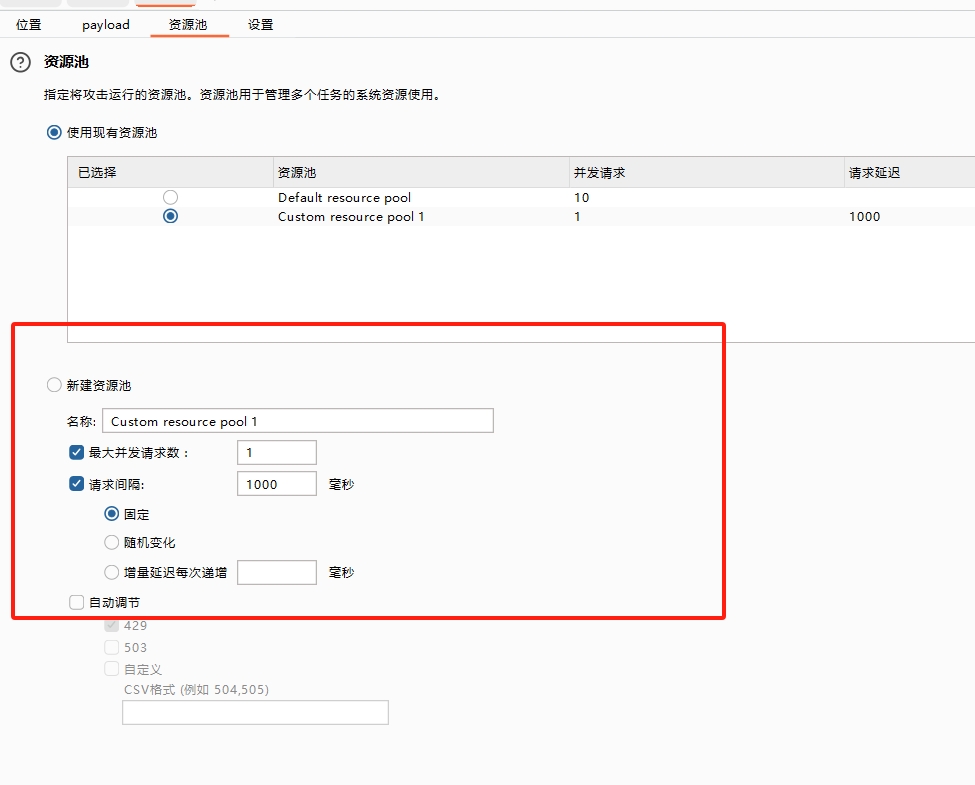

首先选择2,音叉攻击。添加2个payload。在payloads里面可以选择1,2.

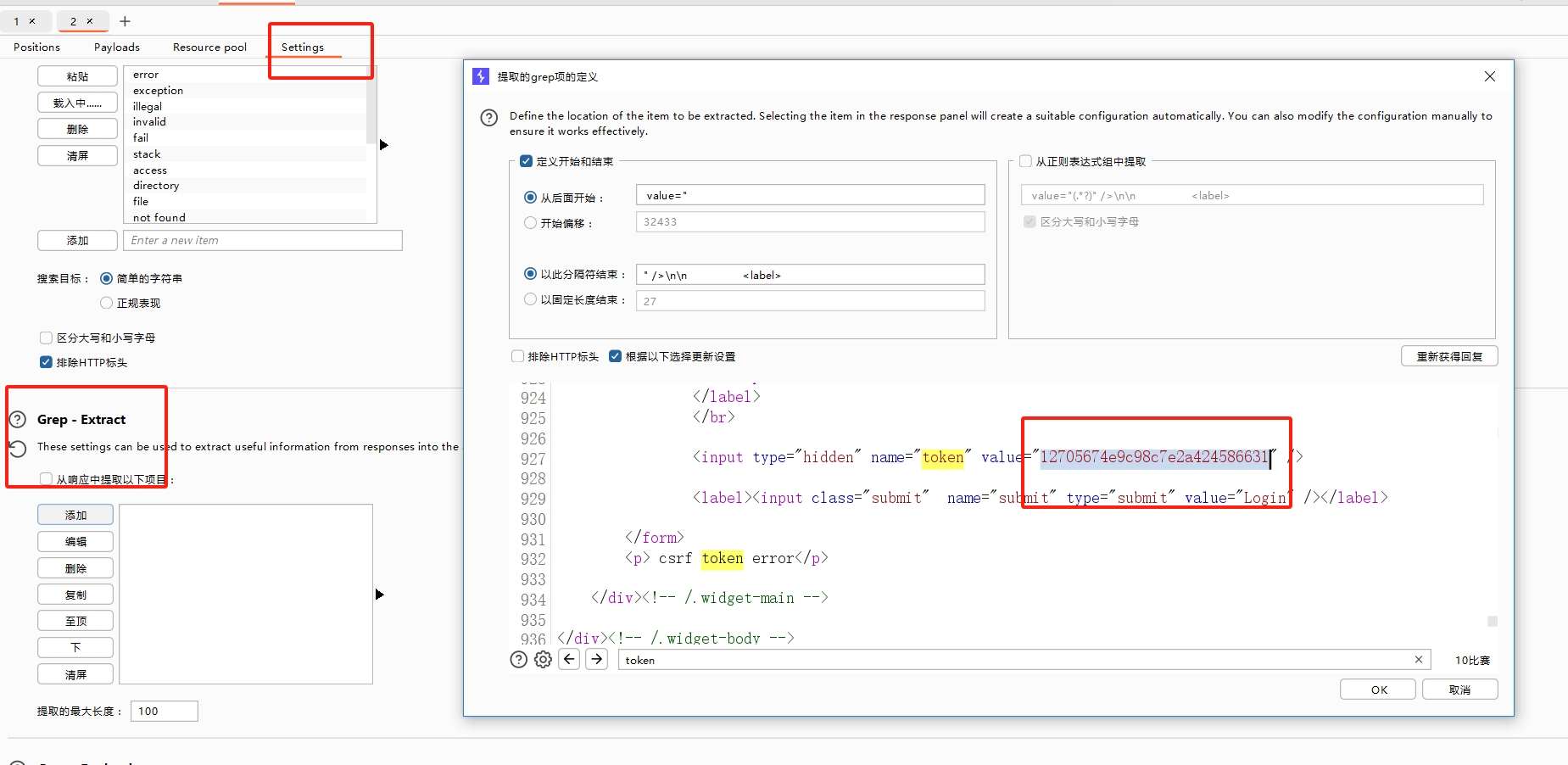

如果要添加从页面正则获取数据,在setting中的,Grep-Extract,点击获取回复,在页面content中选择想要的数据

回到payloads中就能看到添加的规则了

然后再payload1添加字典就行

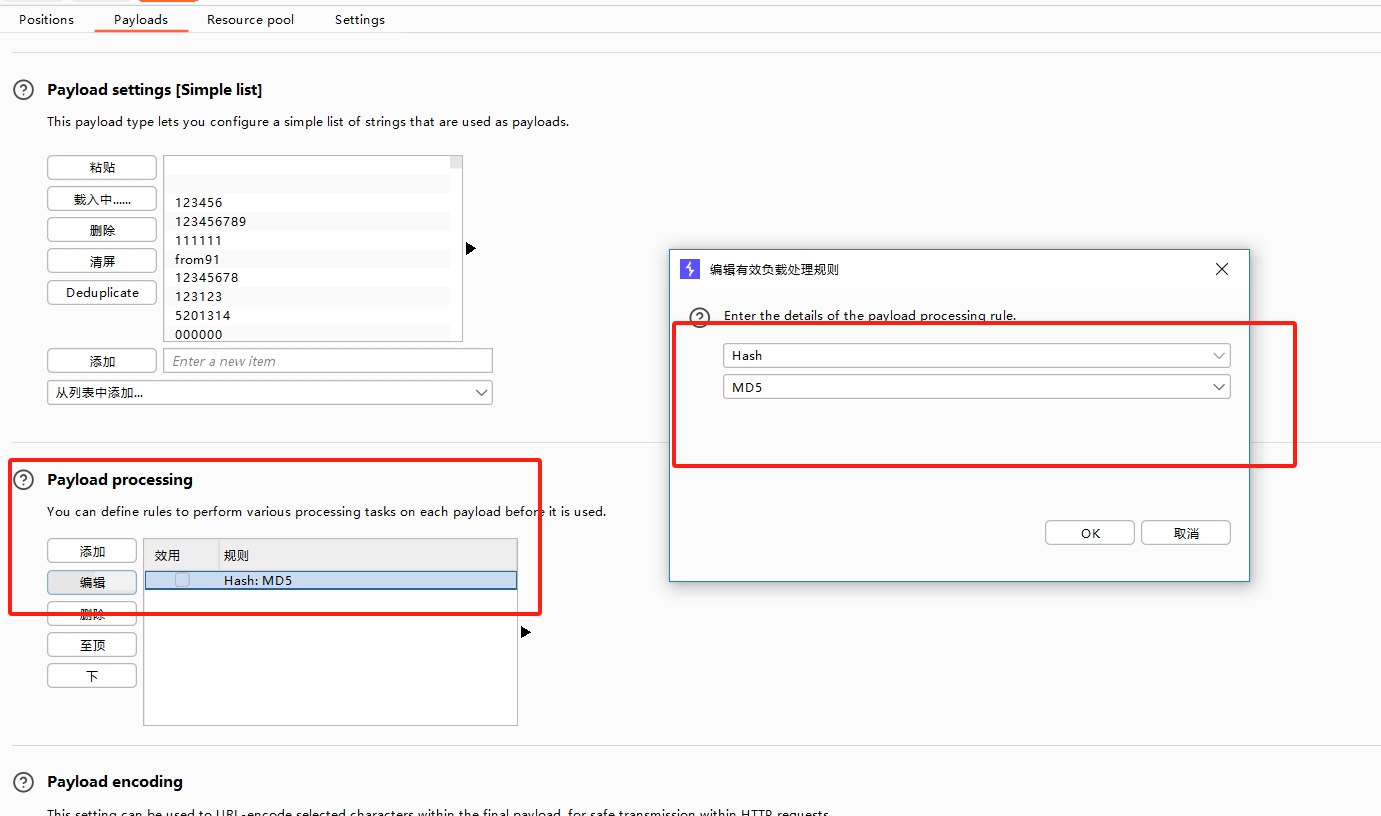

密码通过md5加密登陆

爆破模块这么设置

或者写脚本以及md5批量加密网站

http://tools.bugscaner.com/stringtomd5/

简单验证码爆破

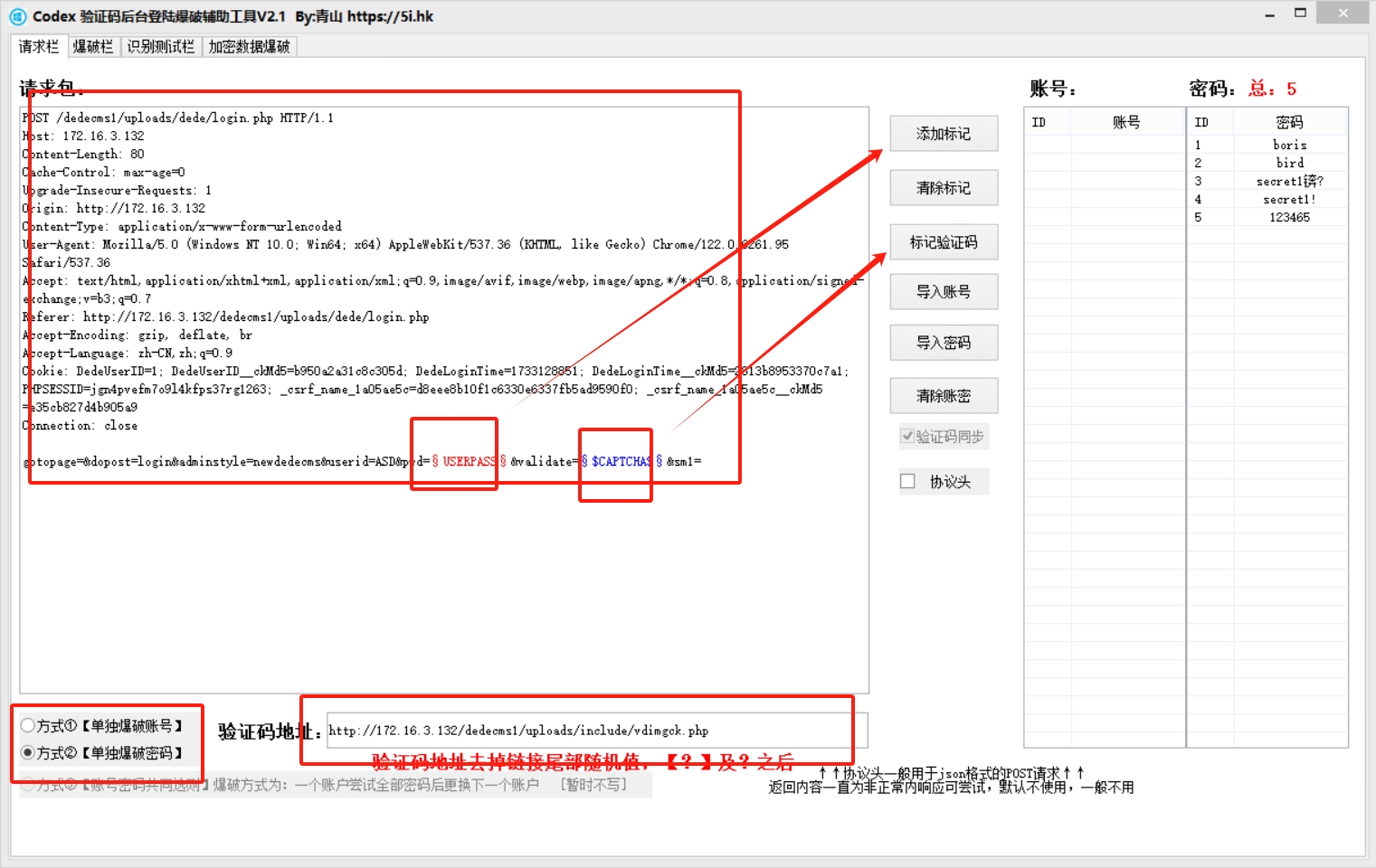

用codex,从burp复制过来请求头信息,然后按照下面格式,添加标记和验证码网址

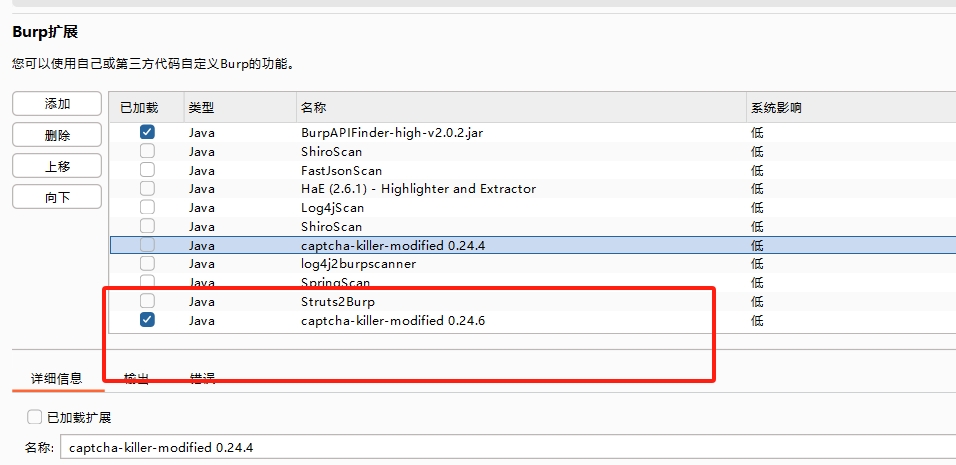

burpsuite插件也可以,安装插件

安装python库

pip install -i http://mirrors.aliyun.com/pypi/simple/ --trusted-host mirrors.aliyun.com ddddocr aiohttp

运行python服务

python coderg.py

coder文件从这里下载

https://github.com/f0ng/captcha-killer-modified/blob/main/codereg.py

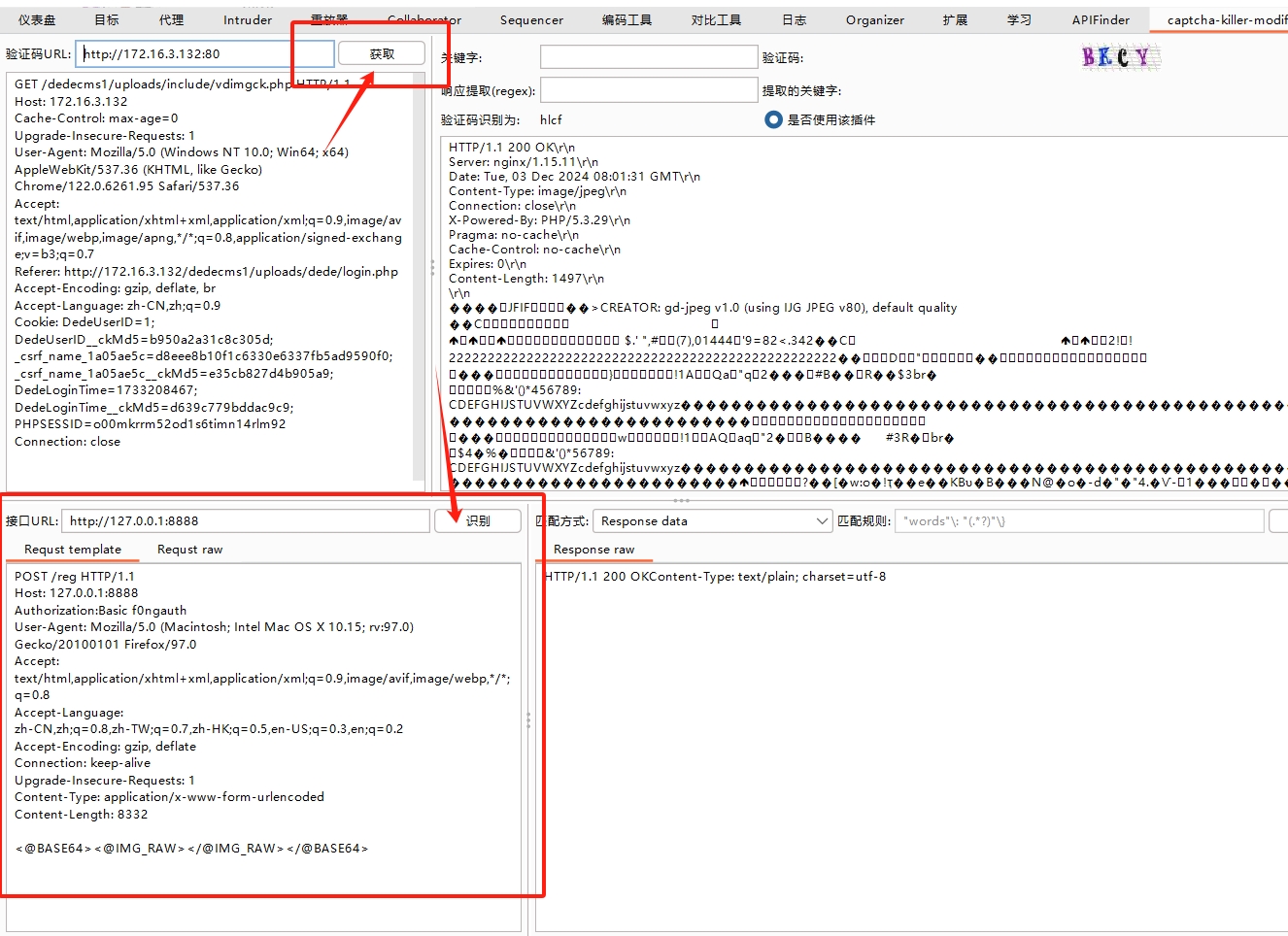

然后抓包验证码网址,发送到插件

然后再下面的接口URL填写:http://127.0.0.1:8888

在 Requst template 下方空白处鼠标右键选择“ddddocr”,配置好请求模板

接下来老样子